Jak Monitorować i Analizować Dostęp w IAM

Skuteczne monitorowanie dostępu pozwala zapobiegać incydentom bezpieczeństwa. Dowiedz się, jak analiza uprawnień IT pomaga w zachowaniu kontroli w organizacji.

Zwiększ bezpieczeństwo i zgodność z przepisami dzięki zaawansowanemu zarządzaniu dostępem w Twojej firmie

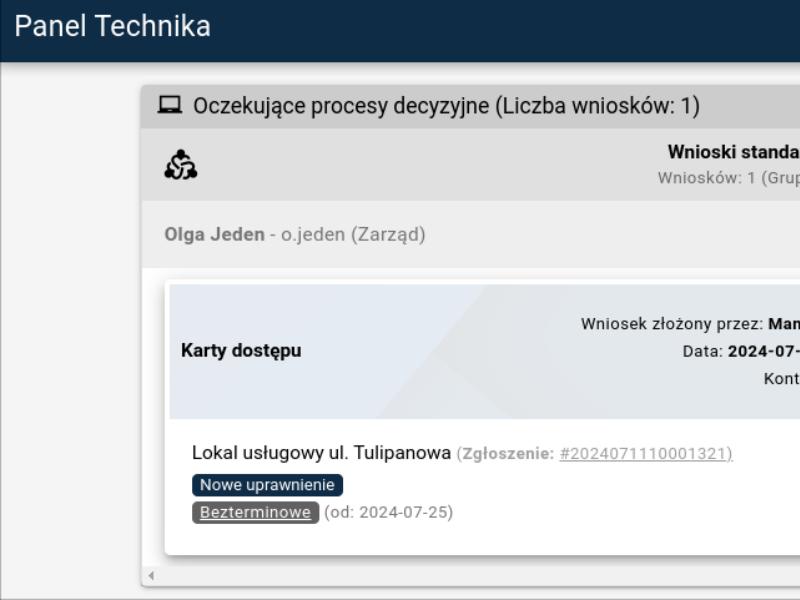

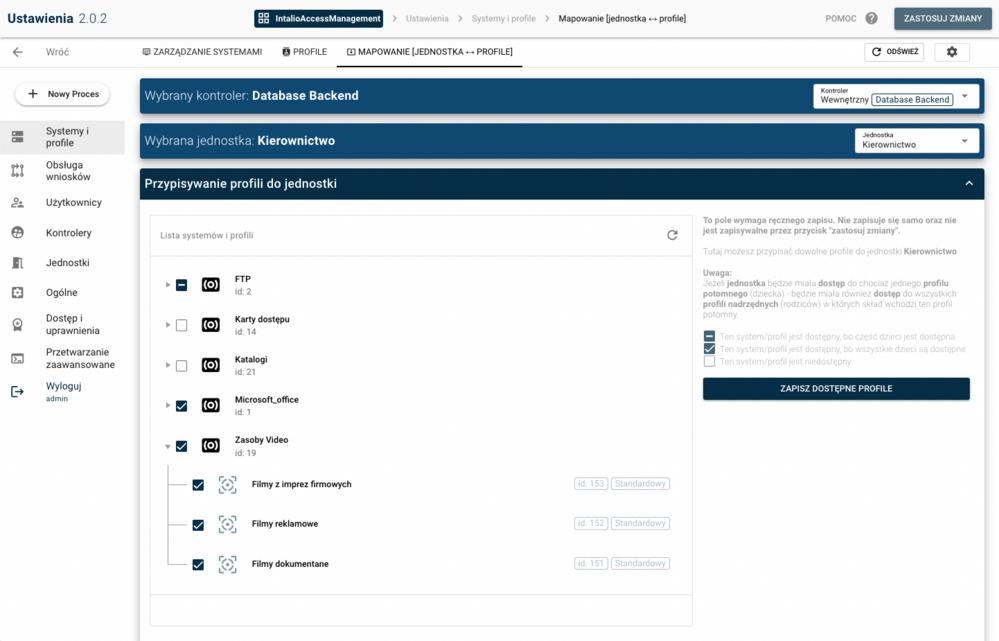

Zarządzaj rolami i odpowiedzialnościami zgodnie z politykami bezpieczeństwa organizacji, z pełną kontrolą nad procesami przyznawania uprawnień.

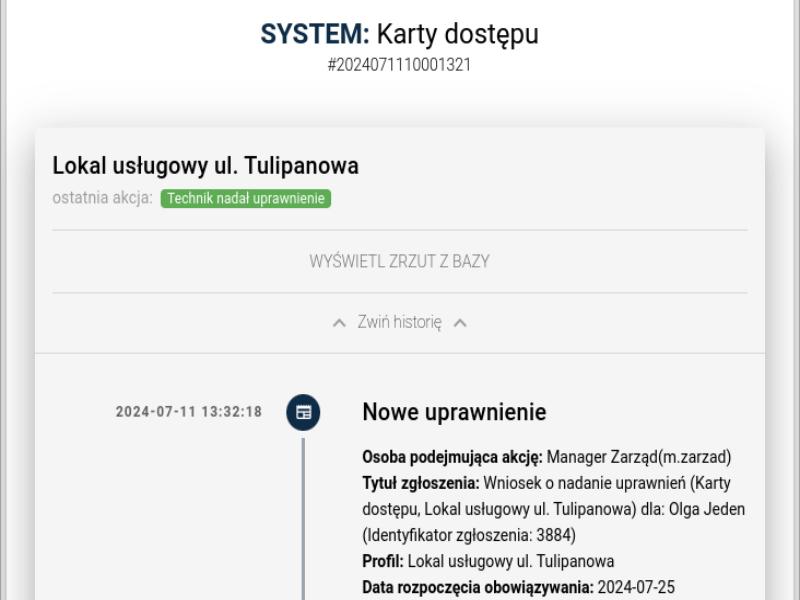

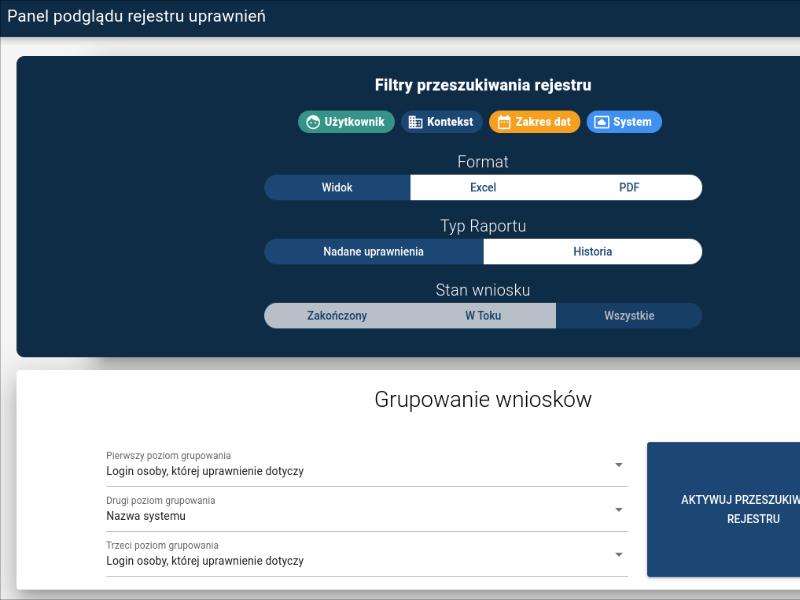

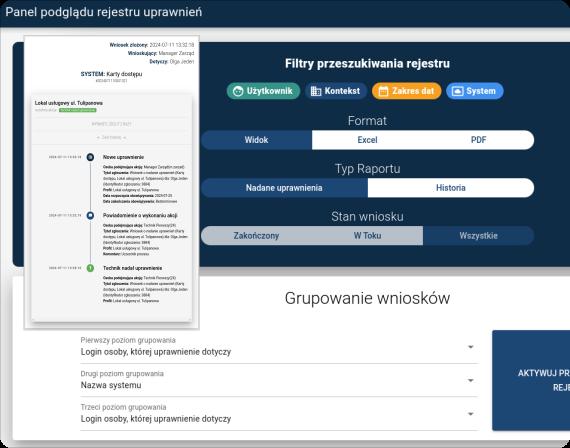

Dostęp do szczegółowego "timeline'u" wniosków o uprawnienia kluczowe podczas audytów i weryfikacji zgodności z regulacjami.

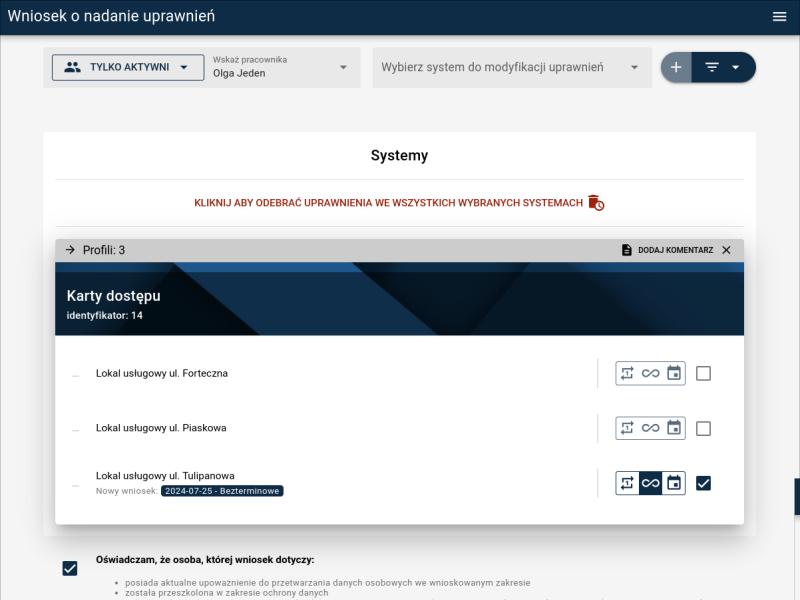

System zapobiega przypadkowemu nadaniu tych samych uprawnień użytkownikowi, minimalizując ryzyko błędów ludzkich.

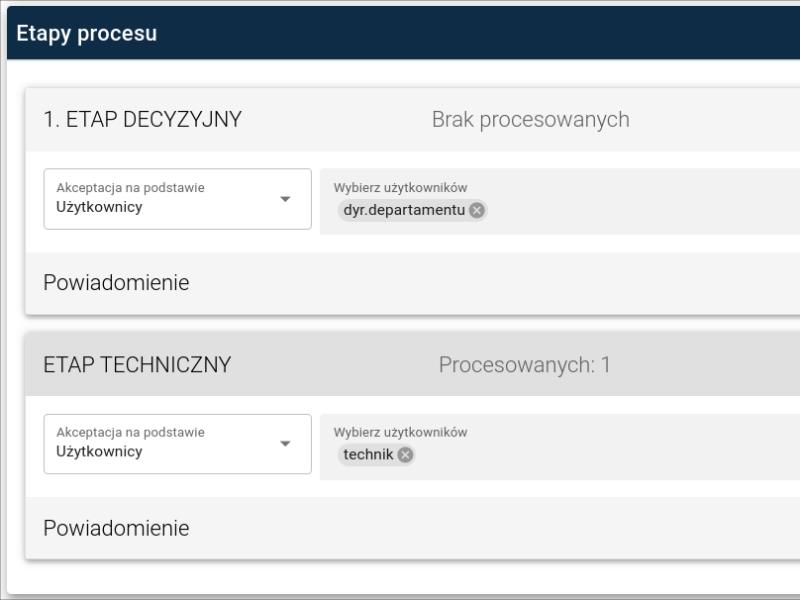

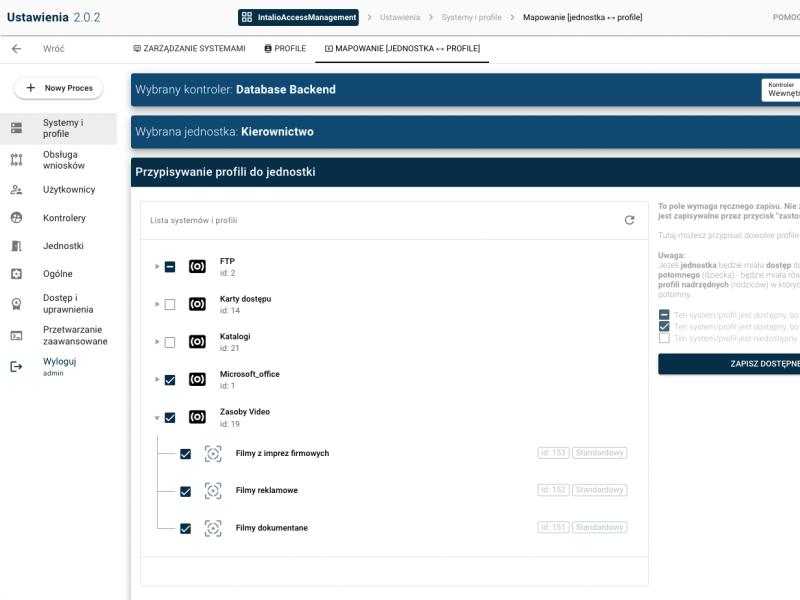

Modelowanie niestandardowych przepływów zarządzania uprawnieniami dostosowanych do specyficznych potrzeb organizacji.

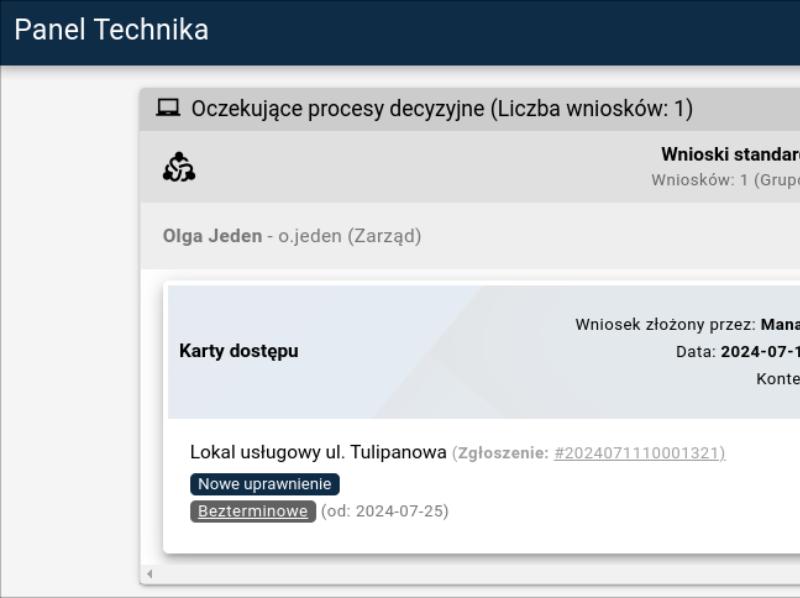

Automatyczne nadawanie i modyfikacja uprawnień oraz wysyłka raportów do osób decyzyjnych, poprawiając efektywność zarządzania.

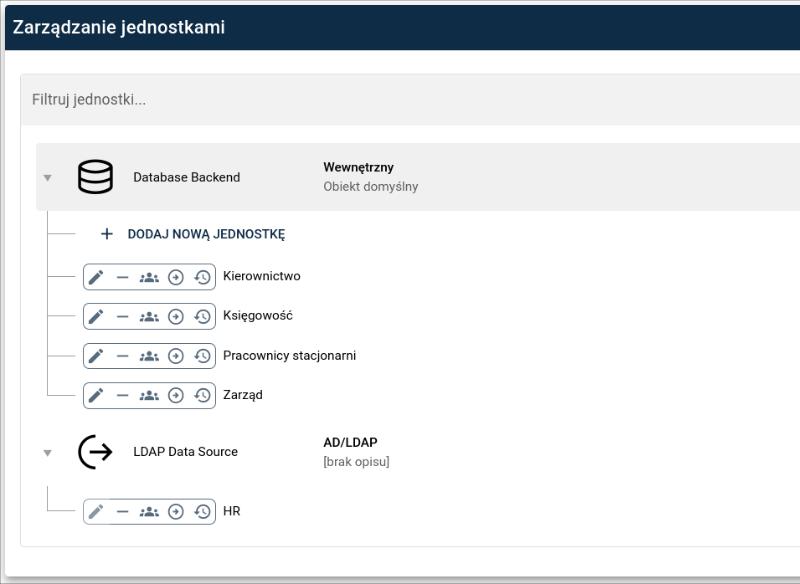

Bezproblemowe połączenie z LDAP/Active Directory i innymi systemami, umożliwiając centralne zarządzanie uprawnieniami.

Zobacz naszą galerię!